Souveraineté numérique: au-delà de l'expression

La souveraineté numérique n'est plus un slogan: c'est un enjeu stratégique de sécurité, de gouvernance et de résilience pour toutes les organisations.

La souveraineté numérique est souvent évoquée, parfois simplifiée, rarement traitée dans toute sa profondeur.

Pourtant, à l’heure où les données structurent l’activité des entreprises et des institutions, ce sujet est devenu central.

De nombreuses organisations françaises confient encore leurs données à des fournisseurs soumis à des juridictions étrangères. Dans ce contexte, la protection des données n’est plus un simple sujet technique: c’est un enjeu de sécurité, de confiance et de continuité opérationnelle.

Cet article propose une lecture pragmatique de la souveraineté numérique: sa définition, ses piliers, les risques concrets, et les options disponibles pour bâtir une stratégie durable.

Qu’est-ce que la souveraineté numérique?

La souveraineté numérique désigne la capacité d’un État, d’une entreprise ou d’une organisation à:

- contrôler ses données;

- maîtriser ses infrastructures;

- choisir ses logiciels;

- appliquer les règles juridiques cohérentes avec ses obligations.

Autrement dit, c’est la capacité à ne pas dépendre entièrement de décisions techniques, contractuelles ou légales prises hors de son périmètre de gouvernance.

La souveraineté numérique ne se limite donc pas à “où est hébergé le serveur”.

Elle touche l’autonomie stratégique, la résilience économique et la capacité de décision à long terme.

Les 3 piliers de la souveraineté numérique

1) Les données

Les premières questions à se poser sont simples:

- Où sont stockées vos données?

- Qui peut y accéder, techniquement et juridiquement?

- Sont-elles chiffrées au repos et en transit?

- Pouvez-vous auditer réellement les accès?

Sans maîtrise des données, il n’y a pas de souveraineté.

2) Les infrastructures

Le choix de l’infrastructure détermine votre exposition:

- datacenters;

- cloud public, privé ou hybride;

- réseau et dépendances critiques;

- capacité de réversibilité en cas de rupture.

Dépendre d’infrastructures non européennes peut créer un risque systémique, surtout pour les services sensibles.

3) Les logiciels

Le logiciel est un levier stratégique:

- solutions propriétaires ou open source;

- transparence du code et auditabilité;

- risque de verrouillage fournisseur;

- capacité d’évolution indépendante.

Utiliser un logiciel, c’est déléguer une part de confiance. La question n’est pas seulement “ça fonctionne?”, mais aussi “à quelles conditions?”.

Le risque d’extraterritorialité

Une part importante du marché cloud repose sur des acteurs soumis à des lois extraterritoriales.

Dans certains cadres juridiques, des autorités peuvent exiger l’accès à des données, même hébergées hors de leur territoire.

Concrètement, cela peut entraîner:

- une perte de maîtrise sur les accès;

- des obligations contradictoires entre réglementations;

- des zones d’incertitude pour la conformité et la confidentialité.

Ces risques ne signifient pas qu’il faut abandonner toute solution cloud, mais qu’il faut choisir avec méthode et gouvernance.

Quelles alternatives pour une stratégie numérique souveraine?

Repenser l’usage du cloud

Le cloud reste pertinent pour beaucoup d’usages. L’enjeu est de qualifier le niveau de confiance attendu:

- localisation réelle des données;

- modèle juridique du fournisseur;

- clauses de réversibilité;

- gouvernance des accès;

- adéquation avec les exigences européennes.

Une stratégie souveraine n’exclut pas le cloud. Elle refuse simplement l’angle mort.

Quand l’auto-hébergement devient pertinent

Pour certains services critiques, l’auto-hébergement (ou l’hébergement opéré par un partenaire de confiance) peut être une option robuste:

- contrôle renforcé des accès et des mises à jour;

- indépendance opérationnelle;

- meilleure maîtrise des arbitrages sécurité/performance/coûts.

Cela suppose une organisation adaptée, mais renforce fortement l’autonomie.

L’open source comme levier stratégique

L’open source apporte des bénéfices majeurs:

- auditabilité du code;

- réduction du verrouillage propriétaire;

- interopérabilité;

- capacité de personnalisation;

- pérennité des systèmes.

Ce n’est pas seulement un choix technique. C’est un choix de gouvernance.

Construire une trajectoire réaliste

Passer à une approche souveraine ne se fait pas en un bloc.

La bonne méthode est progressive:

- Cartographier les dépendances actuelles.

- Identifier les risques prioritaires.

- Définir une cible réaliste (architecture, juridique, exploitation).

- Migrer par étapes, avec des critères de contrôle mesurables.

Cette trajectoire permet d’améliorer la sécurité et la maîtrise sans rupture brutale.

Conclusion

La souveraineté numérique n’est ni un effet de mode, ni un discours institutionnel abstrait.

C’est une démarche de maîtrise des risques, de protection des actifs critiques et de continuité de service.

Chez Forget About IT, nous accompagnons les organisations qui veulent reprendre le contrôle de leur environnement numérique, avec une approche pragmatique: audit, feuille de route, choix technologiques, et déploiement progressif.

Vous souhaitez évaluer votre niveau d’exposition et construire une stratégie plus souveraine?

FAQ: questions fréquentes sur la souveraineté numérique

Qu’est-ce que la souveraineté numérique, concrètement?

C’est la capacité à contrôler ses données, ses infrastructures et ses outils, sans dépendance critique à des juridictions étrangères.

Pourquoi certains clouds posent-ils un problème de souveraineté?

Parce que des lois extraterritoriales peuvent imposer l’accès à des données, même lorsqu’elles sont hébergées hors du pays d’origine du fournisseur.

Faut-il sortir toutes les données du cloud?

Non. L’objectif est de classifier les données et d’appliquer le bon niveau de maîtrise selon leur criticité.

Un cloud peut-il être compatible avec une stratégie souveraine?

Oui, s’il offre des garanties claires sur la juridiction, la localisation des données, la réversibilité et la gouvernance des accès.

Pourquoi l’open source est-il souvent recommandé?

Parce qu’il améliore l’auditabilité, réduit la dépendance fournisseur et facilite l’interopérabilité.

L’auto-hébergement coûte-t-il forcément plus cher?

Pas nécessairement. Le coût total dépend du périmètre, des compétences et des objectifs de maîtrise à long terme.

Comment savoir si mon organisation est exposée?

Un audit de l’existant permet de cartographier les dépendances, d’identifier les risques et de prioriser les actions.

Forget About IT peut-il accompagner cette transition?

Oui. Nous intervenons sur l’audit, la stratégie cible et la mise en œuvre progressive d’un modèle plus souverain.

Articles recommandés

Souveraineté numérique

Stirling PDF: un outil PDF en ligne, sans abandonner vos données

Stirling PDF permet de remplacer les outils PDF en ligne non maîtrisés par une instance web auto-hébergée, opérée dans votre périmètre, pour fusionner, compresser, convertir ou protéger des documents sensibles.

Souveraineté numérique

SaaS & IA: maîtrisez l'usage de vos données

SaaS, IA, convertisseurs PDF en ligne: chaque service tiers crée une zone de confiance. Pour les données sensibles, la bonne approche reste simple: limiter, classifier et maîtriser.

Sécurité

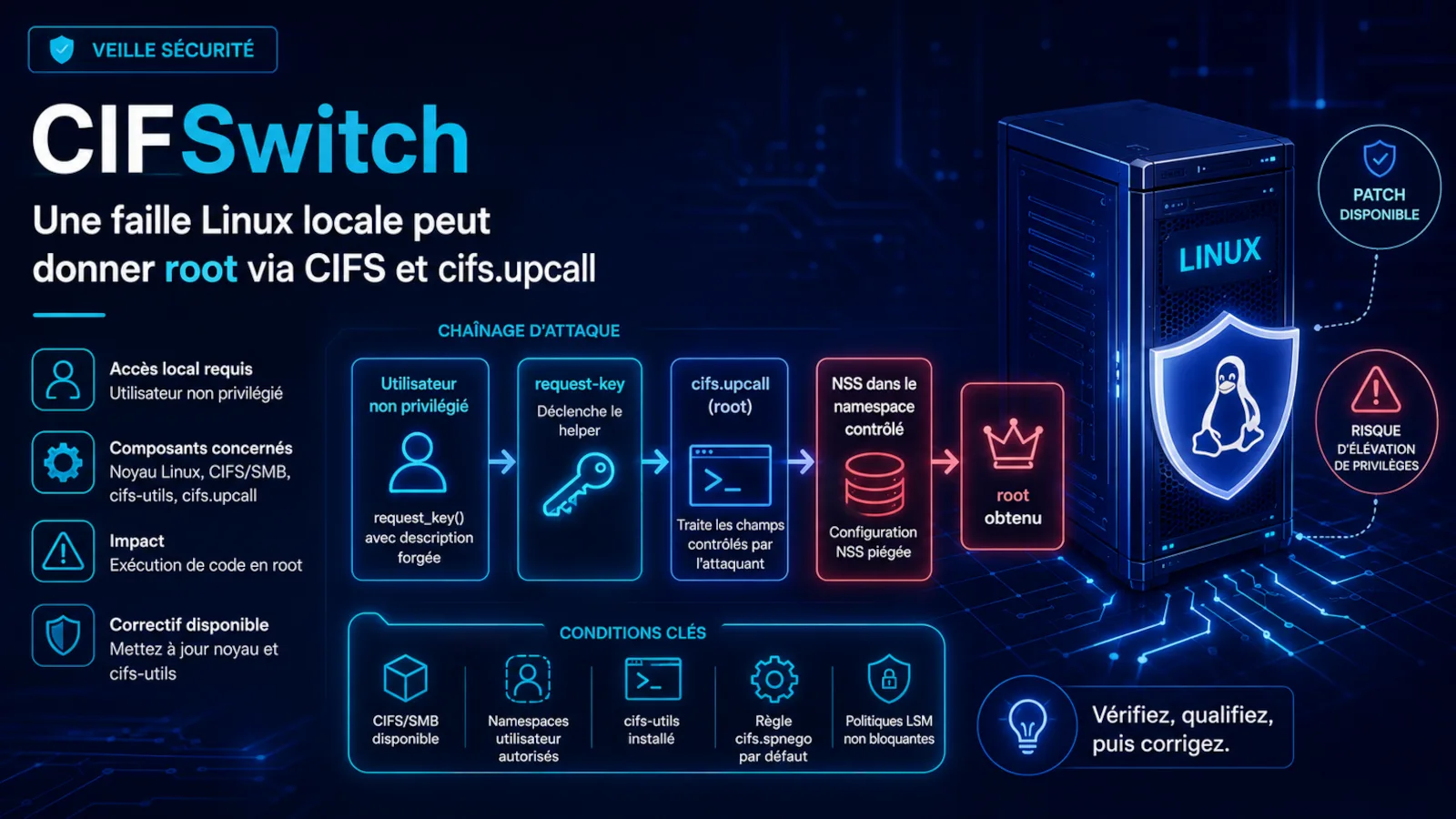

CIFSwitch: une faille Linux locale peut donner root via CIFS et cifs.upcall

CIFSwitch est une vulnérabilité locale Linux touchant l'interaction entre le client CIFS du noyau, cifs-utils et cifs.upcall. Un PoC public permet de valider l'exposition.