CVE-2026-31431 / Copy Fail: une faille Linux majeure permettant une élévation discrète en root

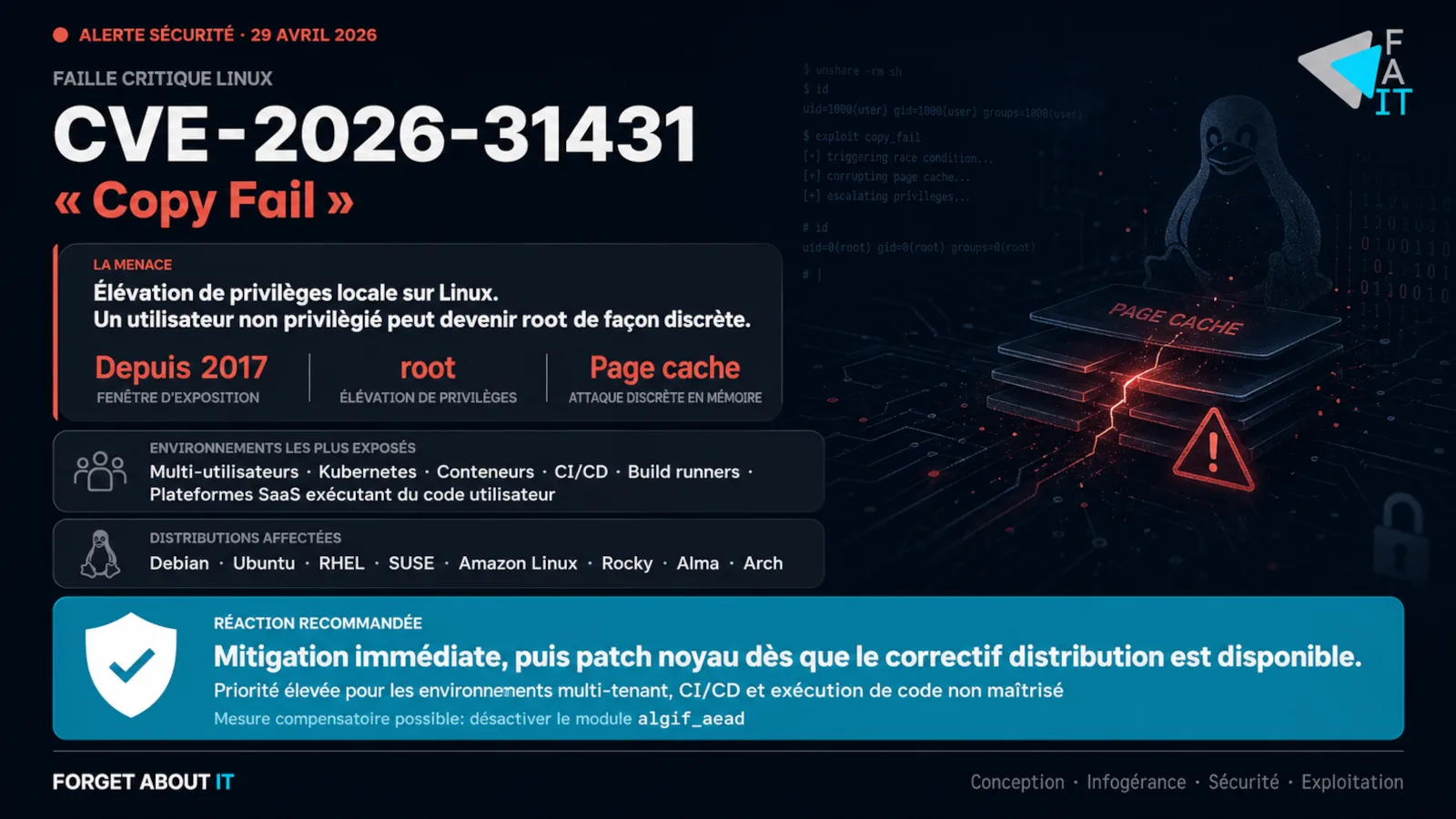

Dans le cadre de notre veille sécurité, nous signalons CVE-2026-31431, alias Copy Fail, une faille Linux locale critique pouvant permettre une élévation de privilèges en root sur de très nombreux environnements.

Dans le cadre de notre veille sécurité, nous attirons l’attention sur CVE-2026-31431, également publiée sous le nom Copy Fail.

Le sujet mérite une vraie vigilance. On parle ici d’une faille Linux locale d’élévation de privilèges qui peut permettre à un utilisateur non privilégié d’obtenir root sur un très grand nombre d’environnements affectés.

Autre point notable: selon la divulgation technique, l’exploitation modifie le page cache sans modifier immédiatement le fichier sur disque. Cela rend l’attaque particulièrement discrète, et certains contrôles d’intégrité limités au disque peuvent passer à côté.

La divulgation publique a eu lieu le 29 avril 2026, après attribution de la CVE-2026-31431 le 22 avril 2026. D’après les chercheurs derrière Copy Fail, la fenêtre d’exposition couvre en pratique l’essentiel des distributions Linux grand public ou entreprise livrées depuis 2017 jusqu’au correctif.

Pourquoi CVE-2026-31431 / Copy Fail est une faille Linux à prendre au sérieux

Ce qui rend Copy Fail particulièrement préoccupante, ce n’est pas seulement son impact.

C’est aussi sa combinaison de caractéristiques:

- une élévation de privilèges locale vers root;

- un besoin limité à un compte utilisateur non privilégié;

- une exploitation présentée comme fiable par ses auteurs;

- un comportement potentiellement discret en mémoire;

- une surface d’exposition large sur les environnements Linux standards;

- un risque très fort sur les environnements qui exécutent du code non totalement maîtrisé.

Autrement dit, la faille n’ouvre pas à elle seule un accès distant. En revanche, dès qu’un attaquant dispose d’un point d’appui local, elle peut devenir une étape critique de compromission.

Les environnements Linux les plus exposés à Copy Fail

D’après la page officielle des chercheurs, le niveau de priorité est particulièrement élevé pour:

- les hôtes Linux multi-utilisateurs;

- les clusters Kubernetes et autres environnements à conteneurs;

- les runners CI/CD et fermes de build;

- les plateformes SaaS qui exécutent du code fourni par des utilisateurs.

Sur un serveur Linux “classique”, le risque reste sérieux.

Il faut simplement le lire comme une faille post-compromission ou post-accès local: si un attaquant obtient déjà une exécution limitée, la marche vers root peut ensuite devenir beaucoup plus courte.

Ce que dit la divulgation publique de CVE-2026-31431

La page copy.fail décrit Copy Fail comme une vulnérabilité liée à une erreur logique exploitée via AF_ALG et splice(), permettant une écriture dans le page cache. Les auteurs indiquent également qu’un correctif a été intégré au mainline Linux le 1er avril 2026, et recommandent de patcher en priorité vers un noyau corrigé fourni par la distribution.

Le point important, pour une équipe d’exploitation, est moins d’entrer immédiatement dans tous les détails bas niveau que de répondre vite à trois questions:

- sommes-nous exposés;

- avons-nous déjà le correctif distribution;

- quelle mitigation temporaire appliquer en attendant.

Mitigation immédiate pour Copy Fail en attendant le patch

Si vous n’avez pas encore pu déployer un noyau corrigé et que votre version est potentiellement concernée, un premier réflexe utile consiste à vérifier si le module algif_aead est actuellement actif.

Commande de vérification:

lsmod | grep algif_aead && echo "⚠️ ENCORE ACTIF" || echo "✅ OK - Module désactivé"Si le module est actif, la mitigation proposée par les chercheurs consiste à désactiver algif_aead et à le décharger s’il est déjà chargé.

Commande prête à copier/coller:

echo "install algif_aead /bin/false" > /etc/modprobe.d/disable-algif.conf && rmmod algif_aead 2>/dev/null; lsmod | grep algif_aead && echo "⚠️ Module encore actif" || echo "✅ Module désactivé"Cette commande doit être exécutée avec des privilèges suffisants sur le système concerné.

La bonne lecture opérationnelle: mitigation d’abord, correctif ensuite

Comme souvent sur les vulnérabilités Linux sérieuses, la bonne réponse n’est pas seulement “appliquer une commande”.

Il faut enchaîner proprement:

- identification des hôtes concernés;

- application d’une mesure compensatoire si le patch ne peut pas partir immédiatement;

- planification rapide du patch noyau;

- vérification post-intervention;

- revue spécifique des environnements les plus sensibles: CI, conteneurs, multi-tenant, bastions.

La mitigation réduit le risque immédiat.

La vraie remédiation reste le correctif noyau diffusé par votre distribution.

Pourquoi nous relayons ce sujet dans le cadre de notre veille

Ce type de vulnérabilité illustre exactement pourquoi nous insistons sur une veille CVE quotidienne dans l’exploitation.

Entre la divulgation publique du 29 avril 2026, la disponibilité d’une mitigation et l’arrivée progressive des correctifs packagés selon les distributions, tout se joue dans la rapidité de qualification et de réaction.

Chez Forget About IT, nous relayons ce type d’alerte dans le cadre de notre veille pour aider à:

- repérer rapidement les vulnérabilités réellement critiques;

- qualifier l’exposition selon le contexte technique;

- appliquer une mitigation propre quand c’est nécessaire;

- organiser le patch sans attendre qu’un incident serve de déclencheur.

Conclusion

CVE-2026-31431 / Copy Fail est une faille Linux locale majeure, à traiter sérieusement sur tous les environnements où un accès local, un code non maîtrisé ou des charges multi-tenant existent.

Le bon réflexe est simple:

- vérifier l’exposition;

- appliquer la mitigation si le correctif n’est pas encore posé;

- patcher le noyau dès qu’un package corrigé est disponible pour votre distribution.

Si vous avez besoin d’aide pour qualifier l’exposition ou accélérer la remédiation sur vos serveurs Linux, nous pouvons vous accompagner dans le cadre de notre infogérance.

Sources

FAQ: CVE-2026-31431 et Copy Fail

Qu’est-ce que CVE-2026-31431, alias Copy Fail ?

C’est une vulnérabilité Linux locale d’élévation de privilèges qui permet à un utilisateur non privilégié d’obtenir root sur des noyaux affectés.

Pourquoi cette faille Linux est-elle particulièrement préoccupante ?

Parce qu’elle touche une très large fenêtre de versions, qu’un compte local non privilégié suffit, et que les environnements multi-utilisateurs, CI, conteneurs et hôtes d’exécution de code sont particulièrement exposés.

Les serveurs Linux classiques sont-ils concernés ?

Oui. Le risque est maximal sur les environnements multi-tenant et les runners, mais un serveur standard reste concerné dès lors qu’un attaquant obtient une exécution locale, par exemple après une compromission applicative.

Quelle mesure compensatoire appliquer immédiatement ?

Avant patch, la mesure de mitigation mise en avant par les chercheurs consiste à désactiver le module algif_aead et à le décharger s’il est déjà actif.

Faut-il patcher même après avoir appliqué la mitigation ?

Oui. La mitigation réduit l’exposition immédiate, mais la remédiation durable reste l’installation d’un noyau corrigé par votre distribution.

Articles recommandés

Sécurité

Scaleway remplace Microsoft sur la plateforme des données de santé: un signal fort pour la souveraineté

Le choix de Scaleway pour héberger la Plateforme des données de santé marque un tournant concret pour la souveraineté numérique, la sécurité juridique et la maîtrise des infrastructures sensibles.

Sécurité

Protection anti-DDoS: pourquoi Cloudflare doit être piloté, pas seulement activé

Une protection anti-DDoS efficace ne consiste pas seulement à placer Cloudflare devant un site: il faut comprendre le trafic, ajuster les règles WAF et organiser la réaction en cas d'attaque.

Sécurité

Suivi des CVE: pourquoi une veille quotidienne est indispensable

Le suivi quotidien des CVE permet de réduire la fenêtre d'exposition avant exploitation, car les attaquants surveillent eux aussi les nouvelles vulnérabilités.