Protection anti-DDoS: pourquoi Cloudflare doit être piloté, pas seulement activé

Une protection anti-DDoS efficace ne consiste pas seulement à placer Cloudflare devant un site: il faut comprendre le trafic, ajuster les règles WAF et organiser la réaction en cas d'attaque.

Un site lent ou indisponible n’est pas toujours victime d’une panne classique.

Lorsqu’un service web reçoit soudainement un volume anormal de trafic, de requêtes ou de connexions, il peut aussi s’agir d’une attaque par déni de service distribué: une attaque DDoS.

Le principe est simple à comprendre, mais difficile à encaisser sans préparation: rendre votre service inaccessible en le submergeant de demandes. Votre infrastructure doit alors gérer du trafic légitime, du trafic malveillant, des pics de charge et parfois des requêtes conçues pour consommer beaucoup de ressources côté application.

Dans ce contexte, Cloudflare est un excellent socle technique. Mais une bonne protection anti-DDoS ne consiste pas seulement à “mettre Cloudflare devant le site”. Il faut le configurer, l’observer, l’adapter et l’intégrer à l’exploitation quotidienne.

Une attaque DDoS vise d’abord la disponibilité

Une attaque DDoS cherche à provoquer une indisponibilité totale ou une forte dégradation du service. Selon le cas, elle peut saturer:

- la bande passante disponible;

- le serveur web;

- l’application;

- la base de données;

- les endpoints les plus coûteux à traiter;

- les mécanismes d’authentification ou de recherche.

Pour l’utilisateur final, le résultat est souvent le même: pages qui ne chargent plus, tunnel d’achat interrompu, espace client inaccessible, API instable.

Pour l’entreprise, les conséquences dépassent vite le simple incident technique:

- perte de chiffre d’affaires;

- baisse de confiance;

- tickets support en cascade;

- impact sur l’image de marque;

- indisponibilité pour les robots des moteurs de recherche;

- difficulté à distinguer attaque, pic légitime et panne applicative.

La question n’est donc pas seulement “est-ce que le serveur tient?”. La vraie question est: est-ce que l’organisation sait absorber, filtrer et décider vite pendant l’attaque?

Pourquoi le filtrage doit se faire en amont

Filtrer une attaque directement sur le serveur web peut sembler naturel. En pratique, c’est souvent trop tard.

Si le trafic malveillant atteint déjà votre serveur, il consomme:

- votre bande passante;

- vos connexions disponibles;

- du CPU;

- de la mémoire;

- des workers applicatifs;

- des requêtes vers la base de données.

Même avec de bonnes règles locales, l’infrastructure peut être saturée avant d’avoir le temps de répondre correctement.

C’est l’intérêt d’une protection en amont comme Cloudflare: le trafic passe d’abord par le réseau Cloudflare, qui peut absorber et filtrer une grande partie de l’attaque avant qu’elle n’atteigne votre origine.

Cette architecture change le rapport de force. Au lieu de demander à un serveur isolé d’encaisser seul un volume anormal, on s’appuie sur une plateforme conçue pour traiter du trafic massif, appliquer des règles de sécurité et réduire l’exposition directe de l’infrastructure.

Cloudflare: un bouclier, mais aussi un outil de pilotage

Cloudflare apporte plusieurs briques utiles dans une stratégie anti-DDoS:

- protection DDoS réseau et applicative;

- WAF avec règles managées;

- règles personnalisées;

- rate limiting;

- challenges adaptatifs;

- journalisation des événements de sécurité;

- protection des applications web et des API;

- capacité à ajuster la posture selon le niveau de menace.

Le point important est là: une protection efficace dépend du contexte.

Un site vitrine, une boutique e-commerce, une API privée, un WordPress exposé ou une application SaaS ne se protègent pas exactement de la même manière. Les règles trop faibles laissent passer l’attaque. Les règles trop strictes peuvent bloquer de vrais utilisateurs.

Le bon réglage consiste à trouver un équilibre entre:

- niveau de protection;

- tolérance aux faux positifs;

- criticité du service;

- profil du trafic réel;

- capacité d’intervention pendant incident.

Le WAF complète la protection DDoS

Toutes les attaques ne se ressemblent pas. Certaines cherchent à saturer le réseau. D’autres visent la couche applicative avec des requêtes HTTP plus discrètes, mais coûteuses à traiter.

C’est là que le WAF devient essentiel.

Le Web Application Firewall permet de filtrer les requêtes entrantes selon des règles managées ou spécifiques: signatures d’attaque, comportements suspects, abus de chemins sensibles, endpoints d’authentification, patterns de bots, payloads anormaux.

Dans une approche sérieuse, le WAF ne doit pas être traité comme une case à cocher. Il doit être:

- activé progressivement;

- adapté à la stack technique;

- testé avec le trafic réel;

- surveillé pour limiter les faux positifs;

- ajusté quand une attaque change de forme.

Cloudflare fournit des règles managées et des protections régulièrement mises à jour, mais le pilotage reste important. Une règle pertinente sur un site peut être trop agressive sur un autre.

Ce que nous mettons en place avec Cloudflare

Chez Forget About IT, notre accompagnement ne se limite pas à brancher un domaine sur Cloudflare.

Nous travaillons sur l’ensemble de la chaîne:

- audit de l’exposition actuelle;

- vérification du DNS et du chemin de trafic;

- masquage de l’origine quand c’est possible;

- configuration des protections DDoS;

- activation et ajustement du WAF;

- mise en place de règles spécifiques;

- supervision de la disponibilité et des signaux d’attaque;

- procédures d’intervention en cas d’incident;

- revue régulière des événements et des règles.

L’objectif est d’éviter le piège classique: une protection officiellement en place, mais non exploitée, non surveillée, ou contournable parce que l’origine reste exposée.

La supervision change la réaction

Pendant une attaque, la vitesse de décision compte autant que la configuration initiale.

Une supervision utile doit permettre de répondre rapidement à plusieurs questions:

- le service est-il réellement indisponible ou seulement ralenti?

- quels endpoints sont ciblés?

- le trafic vient-il de zones, ASN ou clients particuliers?

- le WAF bloque-t-il déjà une partie de l’attaque?

- faut-il durcir temporairement les règles?

- observe-t-on des faux positifs sur de vrais utilisateurs?

Sans ces signaux, on intervient à l’aveugle. Avec eux, on peut renforcer la protection, limiter l’impact et documenter l’incident.

Pourquoi l’automatisation ne remplace pas l’analyse

Les protections automatiques sont indispensables. Elles permettent de réagir plus vite que l’humain sur une partie des attaques, notamment lorsqu’il faut absorber ou bloquer un volume soudain.

Mais l’automatisation ne répond pas à toutes les situations.

Une attaque applicative peut se fondre dans un trafic qui semble légitime. Un endpoint peut être abusé sans déclencher immédiatement un seuil global. Une règle peut devoir être durcie temporairement sur une URL précise, puis assouplie après l’incident.

C’est pour cela que nous combinons:

- protections managées;

- règles spécifiques;

- surveillance;

- analyse des journaux;

- intervention humaine quand le contexte l’exige.

La bonne posture n’est pas “tout manuel” ou “tout automatique”. C’est une protection automatisée pour encaisser vite, avec une capacité d’analyse pour traiter les cas qui sortent du cadre.

Les erreurs fréquentes à éviter

-

Laisser l’adresse IP d’origine exposée.

Si l’attaquant peut contourner Cloudflare et attaquer directement le serveur, la protection perd une partie de son intérêt. -

Activer des règles sans observer les faux positifs.

Un WAF mal réglé peut bloquer des clients légitimes, des paiements, des webhooks ou des API partenaires. -

Ne pas distinguer pic de trafic et attaque.

Une campagne marketing, un passage média ou une saison commerciale peuvent ressembler à une anomalie si l’on ne connaît pas le trafic normal. -

Attendre l’attaque pour décider.

Les règles d’urgence, les contacts, les seuils et les responsabilités doivent être définis avant l’incident. -

Oublier l’application derrière le bouclier.

Cloudflare protège en amont, mais une application trop coûteuse à exécuter, mal cachée ou mal dimensionnée restera fragile.

Conclusion

Les attaques DDoS ne concernent pas uniquement les grandes plateformes. Toute organisation disposant d’un service exposé sur Internet peut devenir une cible, volontairement ou par opportunisme.

Cloudflare est un levier puissant pour absorber, filtrer et contrôler le trafic avant qu’il n’atteigne votre infrastructure. Mais sa valeur dépend de la qualité du paramétrage, de la supervision, de la compréhension de votre application et de la capacité à ajuster les règles pendant un incident réel.

Chez Forget About IT, nous accompagnons les entreprises dans cette approche opérationnelle: protection anti-DDoS, WAF, supervision, durcissement de l’origine et intervention en cas d’attaque.

FAQ: protection anti-DDoS et Cloudflare

Qu’est-ce qu’une attaque DDoS ?

Une attaque DDoS vise à rendre un service indisponible en le saturant de trafic ou de requêtes, souvent depuis un grand nombre de sources distribuées.

Cloudflare suffit-il à bloquer toutes les attaques DDoS ?

Cloudflare apporte une capacité d’absorption et de filtrage très importante, mais son efficacité dépend aussi de la configuration, du masquage de l’origine, des règles WAF et de la capacité à réagir pendant l’incident.

Pourquoi placer la protection avant le serveur web ?

Parce qu’un filtrage directement sur le serveur peut arriver trop tard si le lien réseau ou les ressources applicatives sont déjà saturés. Une protection en amont bloque une grande partie du trafic avant qu’il n’atteigne l’infrastructure.

Quel est le rôle du WAF dans une stratégie anti-DDoS ?

Le WAF filtre les requêtes web indésirables selon des règles managées ou personnalisées. Il complète la protection DDoS en traitant les attaques applicatives, les abus de endpoints et les comportements suspects.

Pourquoi faut-il ajuster les règles pendant une attaque ?

Parce que les attaques évoluent. Les règles doivent parfois être adaptées au trafic réel, au type d’application, aux URL ciblées et au niveau de faux positifs acceptable.

Forget About IT peut-il gérer Cloudflare pour nous ?

Oui. Nous accompagnons la mise en place, la configuration, la supervision et l’ajustement des règles Cloudflare pour protéger les sites et applications exposés.

Sources

Articles recommandés

Sécurité

HTTP/2 Bomb: une attaque DoS à qualifier sur nginx, Apache, Envoy, IIS et Pingora

HTTP/2 Bomb combine une amplification HPACK et un blocage de fenêtre HTTP/2 pour épuiser la mémoire de serveurs web exposés, parfois en quelques secondes.

Sécurité

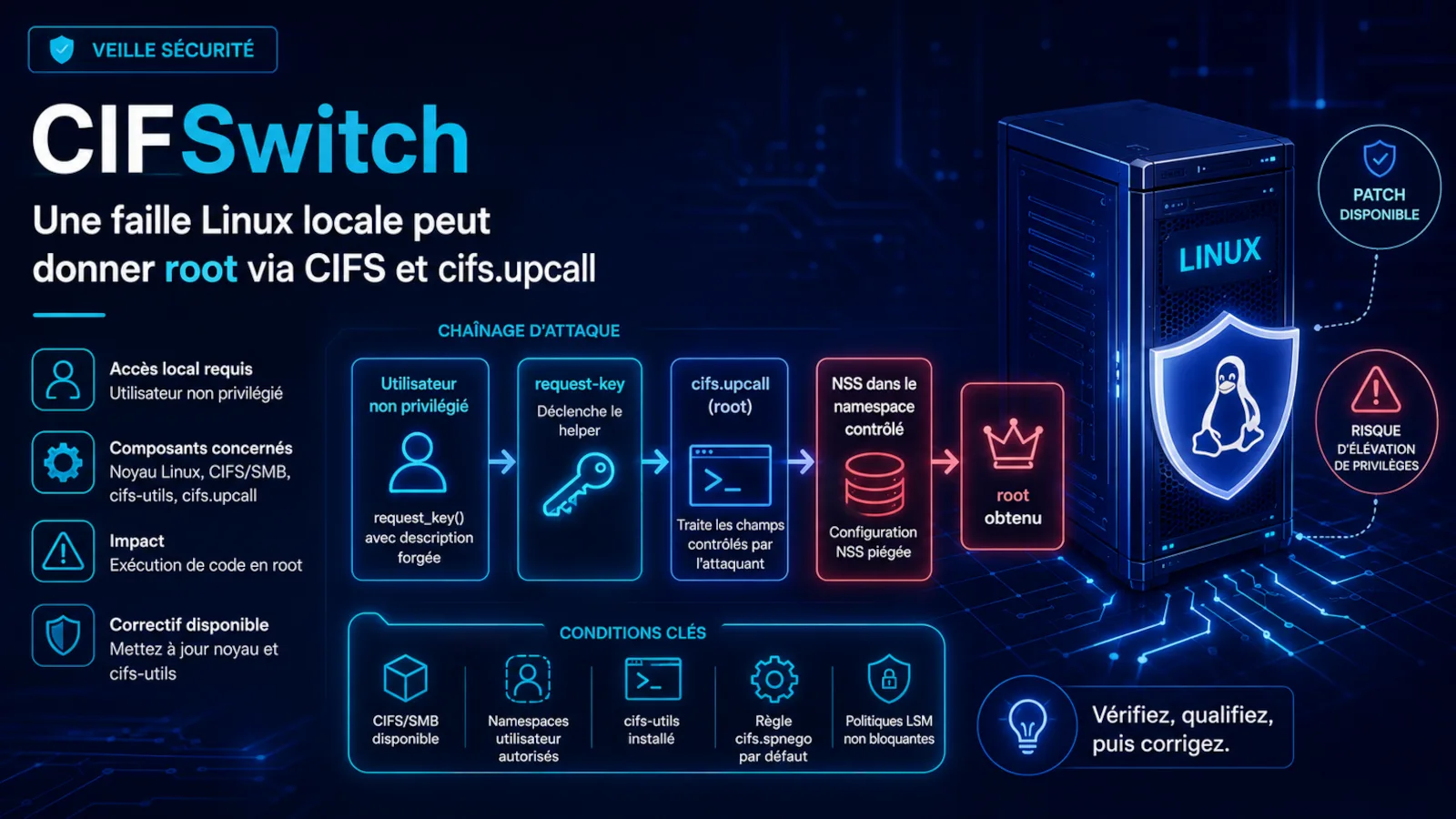

CIFSwitch: une faille Linux locale peut donner root via CIFS et cifs.upcall

CIFSwitch est une vulnérabilité locale Linux touchant l'interaction entre le client CIFS du noyau, cifs-utils et cifs.upcall. Un PoC public permet de valider l'exposition.

Sécurité

Faille Nginx Rift: CVE-2026-42945, une vulnérabilité critique dans ngx_http_rewrite_module

CVE-2026-42945, aussi appelée Nginx Rift, touche le module rewrite de NGINX et peut provoquer un overflow mémoire, avec un risque critique sur certaines configurations.